SharkTeam:Woo Finance被攻擊事件分析

2024-03-07 17:22 SharkTeam

SharkTeam:Woo Finance被攻擊事件分析

SharkTeam

項目認證

剛剛

SharkTeam

項目認證

剛剛

2024年3月5日,Woo Finance部署在Arbitrum上的合約遭受閃電貸攻擊,損失約850萬美元。此前,2月23日,Woo Finance部署在Ethereum上的合約就曾被攻擊,損失約3,891美元,很顯然黑客團隊將Woo Finance作爲攻擊目標進行了系統化的漏洞挖掘,非常可惜Woo Finance沒有能及時對多鏈合約的安全性進行全面檢查,沒能阻止這次攻擊。

SharkTeam對此事件第一時間進行了技術分析,並總結了安全防範手段,希望後續項目可以引以爲戒,共築區塊鏈行業的安全防线。

一、攻擊交易分析

攻擊者地址:

0x9961190b258897bca7a12b8f37f415e689d281c4

攻擊合約:

0x1759f791214168e0292ab6b2180da1c4cf9b764e

0xc3910dca5d3931f4a10261b8f58e1a19a13e0203

0xd4c633c9a765bc690e1fba566981c1f4eab52df0

0x66634590d7d631e3bf85ef4cd6c89ca7479e22bc

0x27a116a48c6dd23fc005ea6ea02847723d5b3856

0x2458464afec10e973ac61860718328ce8358be3a

被攻擊合約:

0xeff23b4be1091b53205e35f3afcd9c7182bf3062

攻擊交易:

0x57e555328b7def90e1fc2a0f7aa6df8d601a8f15803800a5aaf0a20382f21fbd

0x40e1b8c78083fc666cb7598efcecd0ae0af313fc41441386e4db716c2808ce07

0xe80a16678b5008d5be1484ec6e9e77dc6307632030553405863ffb38c1f94266

攻擊流程:

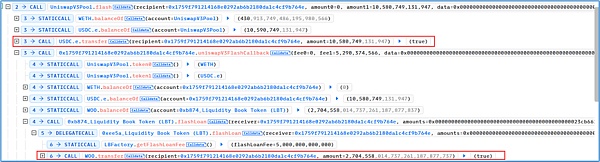

1. 以第一筆攻擊交易爲例,攻擊合約(0x1759f791)通過閃電貸借取10580749枚USDC.e代幣和2704558枚WOO代幣。

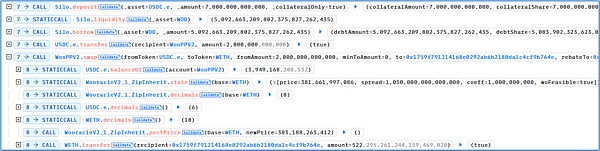

2. 後通過在Silo合約中抵押7000000枚USDC.e代幣,借出了5092663枚WOO代幣,再將2000000枚USDC.e代幣兌換成了WETH。

3. 攻擊合約(0x1759f791)將100000枚USDC.e兌換爲173684枚WOO,並略微擡高WOO的價格。

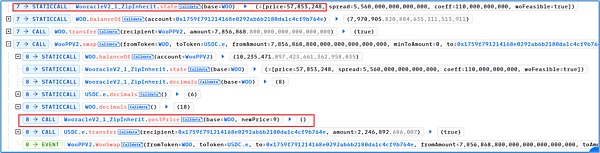

4. 攻擊合約(0x1759f791)用7856868枚WOO代幣在被攻擊合約(0xeff23b4b)中兌換爲2246892枚USDC.e,並將合約中WOO代幣的價格從578535. 在價格被更改後,攻擊合約(0x1759f791)僅用0.9枚USDC.e就換出了10232908枚WOO。

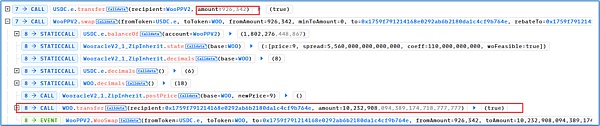

5. 在價格被更改後,攻擊合約(0x1759f791)僅用0.9枚USDC.e就換出了10232908枚WOO。

6. 攻擊合約(0x1759f791)歸還silo中借出的WOO代幣提出抵押的USDC.e代幣並歸還閃電貸函數,最後獲利559枚ETH和2549710枚WOO

二、漏洞分析

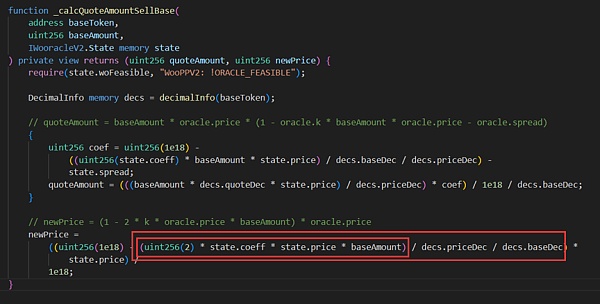

攻擊的本質是合約的價格計算式中參數可以被黑客操控,導致WOO代幣的價格被操縱。被攻擊合約(0xeff23b4b)中_calcQuoteAmountSellBase對價格進行計算時邏輯出現漏洞。

價格計算式中的baseAmount以及state.price都可以被操控,攻擊者(0x9961190b)在第三步時擡高了一些stake.price,第四步使用大量WOO代幣進行兌換,導致baseAmount參數很大,由於紅框中計算的結果作爲減數存在,所以當紅框計算結果越大,newPrice參數越小,使得兌換結束後price值被設定爲了9。價格比例嚴重失衡,使用極少USDC.e即可換出大量WOO代幣。

三、安全建議

針針對本次攻擊事件,我們在开發過程中應注意以下事項:

1. 开發者在設計價格計算式時,應嚴格考慮參數是否會被操控的問題。

2. 項目上线前,需要通過專業的第三方審計團隊進行智能合約審計。

About Us

SharkTeam的愿景是保護Web3世界的安全。團隊由來自世界各地的經驗豐富的安全專業人士和高級研究人員組成,精通區塊鏈和智能合約底層理論。提供包括風險識別與阻斷、智能合約審計、KYT/AML、鏈上分析等服務,並打造了鏈上智能風險識別與阻斷平台ChainAegis,能有效對抗Web3世界的高級持續性威脅(Advanced Persistent Threat,APT)。已與Web3生態各領域的關鍵參與者,如Polkadot、Moonbeam、polygon、Sui、OKX、imToken、Collab.Land等建立長期合作關系。

官網:https://www.sharkteam.org

Twitter:https://twitter.com/sharkteamorg

Telegram:https://t.me/sharkteamorg

Discord:https://discord.gg/jGH9xXCjD

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:SharkTeam:Woo Finance被攻擊事件分析

地址:https://www.sgitmedia.com/article/25132.html

相關閱讀:

- IntoTheBlock 聯創:Web3基礎設施正在被過度建造 我們正在盲目行事 2024-12-20

- 國際清算銀行最新提出的央行數字貨幣框架究竟是什么? 2024-12-20

- SOL 質押完整指南:從機制和收益等方面解析 Solana 質押生態 2024-12-20

- 特朗普正式獲得總統職位 BTC儲備競賽即將开啓 2024-12-20

- 預防量子計算威脅實用指南 2024-12-20

- 特朗普兩年時間通過加密貨幣賺了多少錢? 2024-12-20

- Chainalysis:朝鮮黑客從加密平台竊取的錢都幹什么了? 2024-12-20

- 估值45億美元,OpenAI和谷歌大佬聯手創立的AI Agent公司爲何這么牛? 2024-12-20