3個月狂攬4000多萬 “夾子王”Jaredfromsubway.eth是如何做到的?

2023-05-14 17:00 Foresight News

撰文:EigenPhi 編譯:Luffy,Foresight News

以太坊地址 Jaredfromsubway.eth 的 MEV 機器人在三個月內賺取了 630 萬美元,他是如何做到的呢?

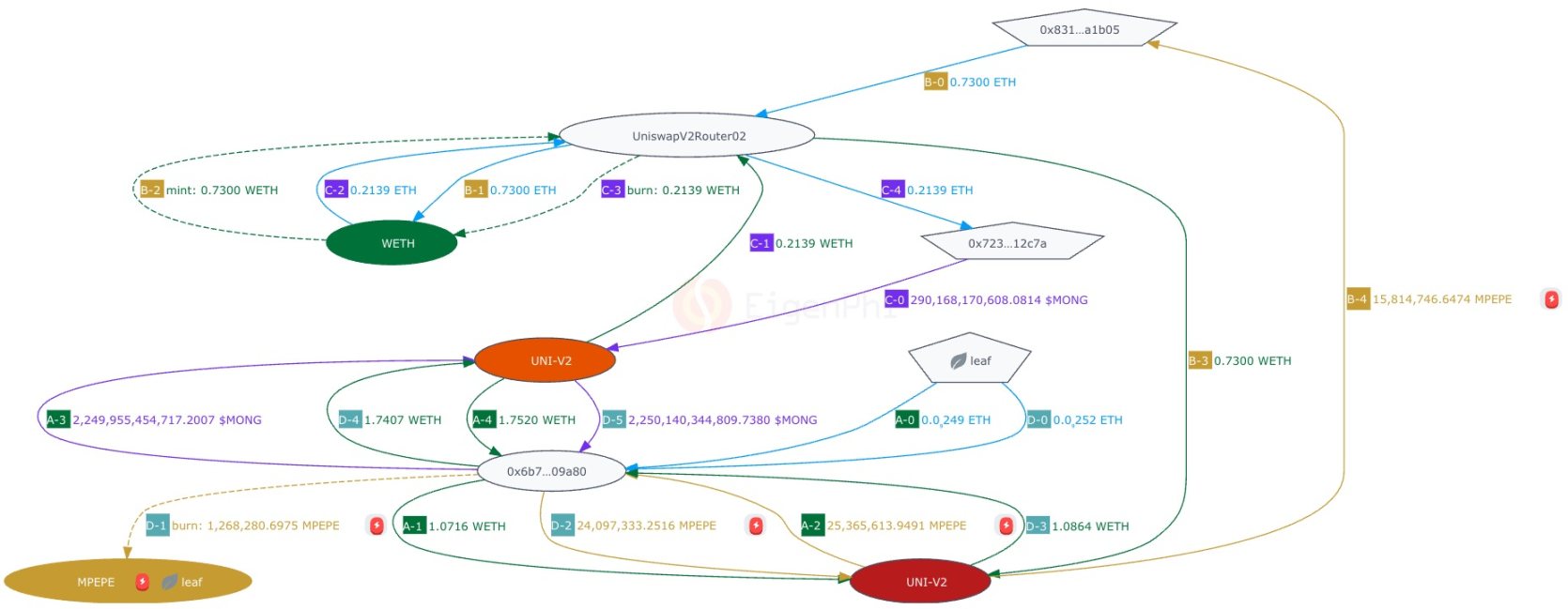

DeFi 愛好者和交易者,你是否還在努力理解 Jaredfromsubway.eth 的復雜交易策略?讓我們以 Jared 制作的「三明治」策略爲例,帶你了解他是如何一步步獲得巨額回報的。我們將使用交易可視化工具 EigenTx 來分析所有代幣動向。

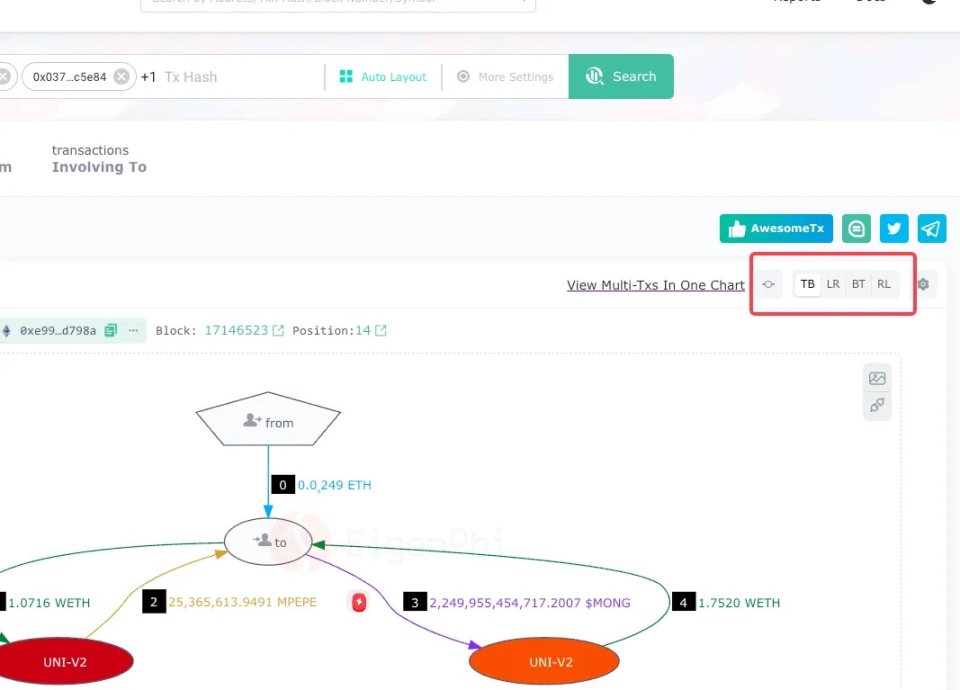

爲了更好了解 Jared 發起三明治攻擊的策略,我們首先從這一系列交易中涉及的角色开始。爲了清楚起見,我們將代幣流程圖的方向設置爲 TB(Top to Bottom)。單擊此處了解有關的 EigenTx 可視化工具的更多信息。

相關地址

FrontRun 交易和 BackRun 交易中的 From address:一個 EOA (外部擁有账戶)账戶,本案例中是 Jared 的錢包地址:0xae2Fc483527B8EF99EB5D9B44875F005ba1FaE13 。

FrontRun 交易和 BackRun 中的 To address:合約是 Jared 的三明治機器人,地址爲 0x6b75d8AF000000e20B7a7DDf000Ba900b4009A80 。

受害者 1 交易中的受害者地址:0x831F77bB13a31c5a908c723f8ddfc9193aFA1B05

受害者 2 交易中的受害者地址:0x723B53EFC9B5e76fA9Ddff2ed14Fbe572D212C7a

涉及到的 DeFi 協議

攻擊交易中的 To 指向 UniswapV2Router02 ,Uniswap V2 交易路由器將用戶的訂單路由到匹配的流動性池。

Front Run、Victim 1 交易和 Back Run 中的 Uniswap V2(紅色):0xb9B824fDa6c0C1AFE105d892c24ca21264c77f0a (點擊查看其 MEV 概況),Uniswap V2 上交易 WETH 和 MPEPE 的流動資金池。

Front Run、Victim 2 交易和 Back Run 中的 Uniswap V2(橙色):0x7054b0F980a7EB5B3a6B3446F3c947D80162775C (點擊查看其 MEV 概況),Uniswap V2 上交易 WETH 和 MONG 的流動資金池。

涉及到的代幣

WETH :WETH 是以太坊上的 ERC20 代幣,代表 1 個 ETH。

MPEPE :MicroPepe,一種 meme 代幣。

MONG : MONGCoin,MongMob的 meme 代幣。

運行方式

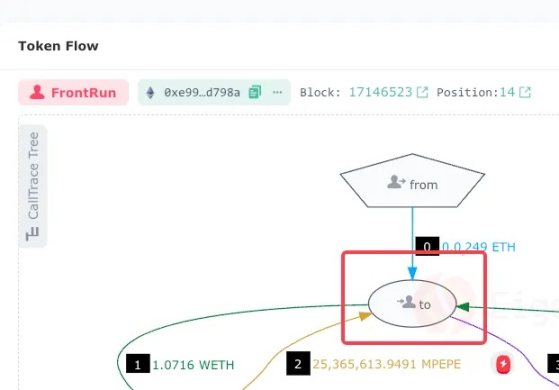

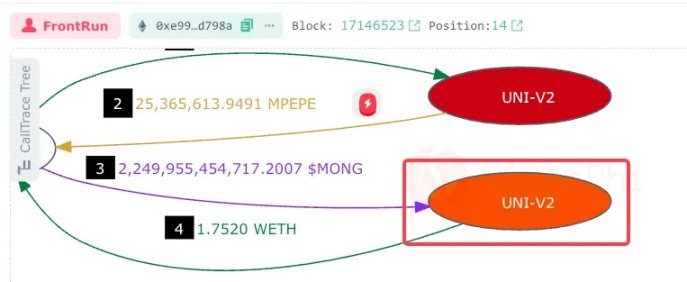

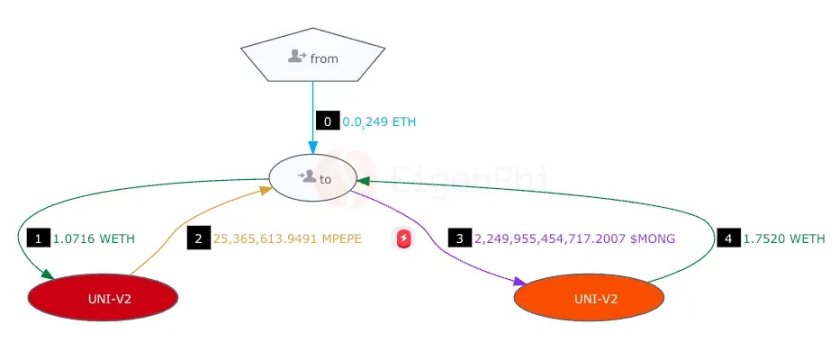

FrontRun 交易

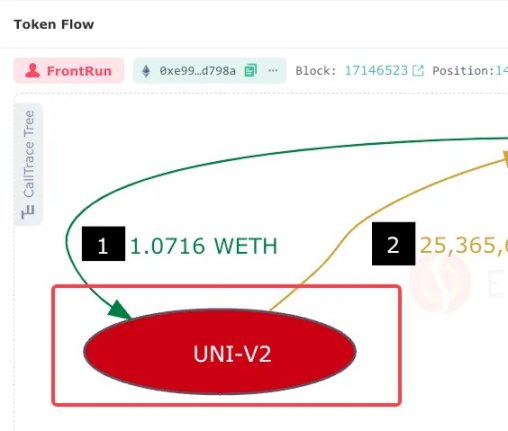

交易哈希: 0xe99b5e1d1b21954e6e4b14f60fb71acc24913fa07162c941c9e81dc622fd798a

Jared 在公共內存池中發現了 2 個受害者的交易意圖:「從 WETH 到 MPEPE」和「從 MONG 到 WETH」,並發送了 0.000000000249 ETH 來激活他的三明治 MEV 機器人。(步驟 0)

然後,三明治機器人?在 Uniswap V2(紅色)中用 1.0716 WETH 兌換 25,365,613.9691 MPEPE,以提高 MPEPE 對 WETH 的價格。(步驟 1-2)

隨後,三明治機器人?在 Uniswap V2(橙色)用 2,249,955,454,717.2007 MONG 兌換 1.7520 WETH,擡高 WETH 對 MONG 的價格。(步驟 3-4)

在這些操作之後(步驟 0-4),Jared 影響了交易池中的價格:

WETH 兌 MPEPE:1:23,671,083.10;

MONG 兌 WETH:1:1,284,237,554,553.29

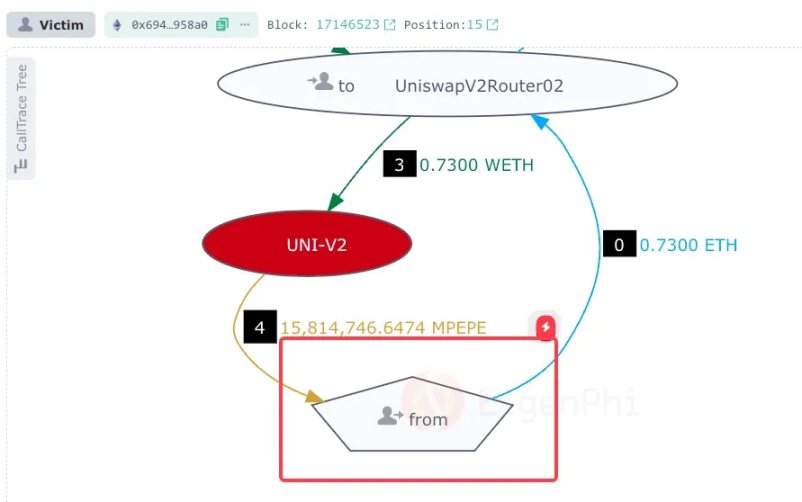

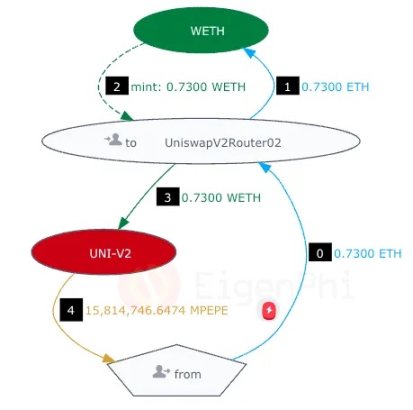

受害者 1 交易

交易哈希: 0x694feff41ce0f1e8d4f419c92fdd1b0d60ba654a423fafa7a465ee1bc05958a0

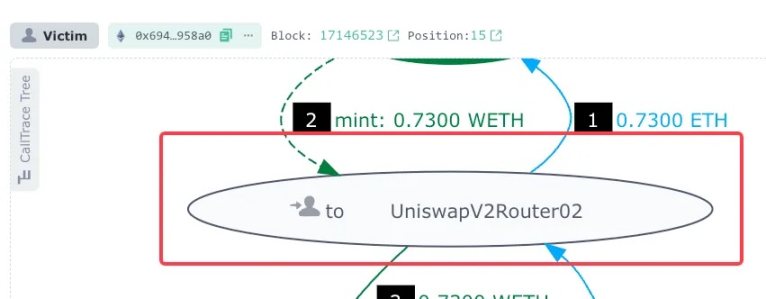

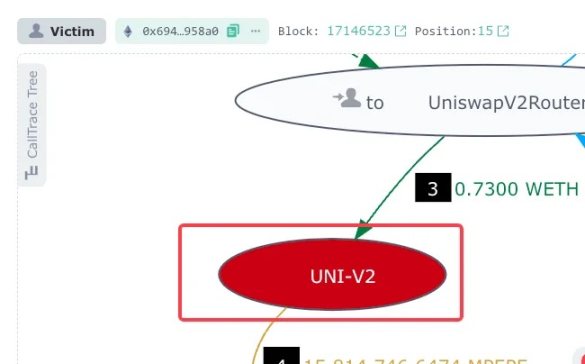

受害者 1 想用 WETH 換取 MPEPE,他向 UniswapV2Router02 發送了 0.73 ETH。 (步驟 0)

UniswapV2Router02 自動將 0.73 ETH 發送到 WrapETH 合約並收到 0.73 WETH。(步驟 1-2)

UniswapV2Router02 將 0.73 ETH 路由到 WETH/MPEPE 交易對的 Uniswap V2 池中。(步驟 3)

WETH/MPEPE 交易對的 Uniswap V2 池將交換後的 15,814,746.647432 MPEPE 發送給受害者 1。 (第 4 步)

攻擊者搶先交易後,Uniswap V2 池中「WETH to MPEPE」的兌換價格發生了偏移。然後,在該受害者的交易中,受害者在 Uniswap V2(紅色)中「WETH 兌 MPEPE」的價格變爲 1:21,664,036.50,使得受害者獲得的 MPEPE 比他應得的要少。(步驟 3-4)

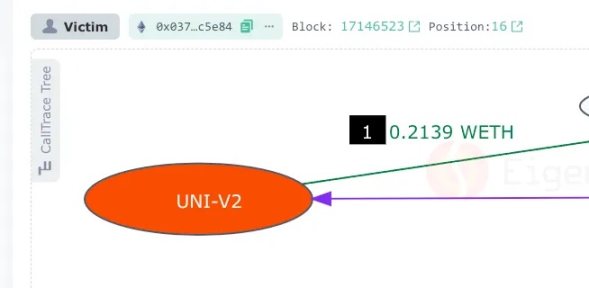

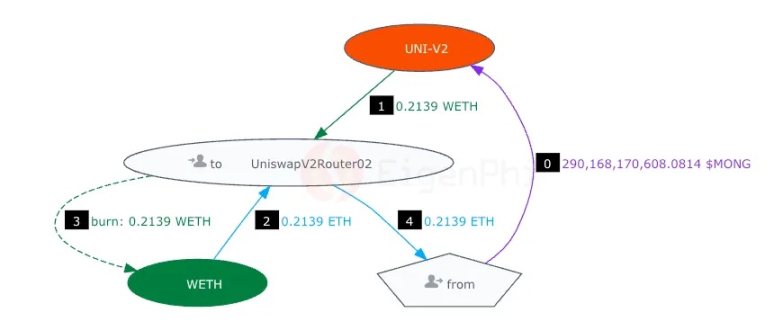

受害者 2 交易

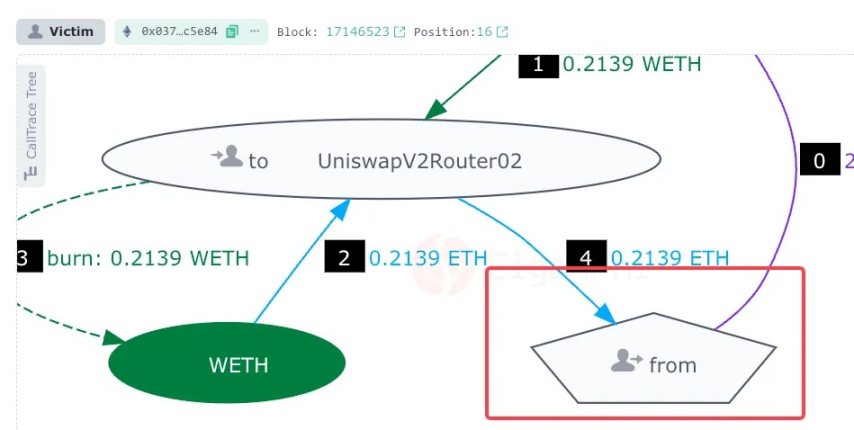

交易哈希: 0x0379b81ca359ba70a6012aedf8705f250ef053b7867747d1e8bc81fcfd2c5e84

受害者 2 想將 MONG 換成 WETH。他們將 290,168,170,608.08 MONG 發送到 Uniswap V2 中 MONG/WETH 交易池。(步驟 0)

Uniswap V2 將 0.2139 ETH 發送到 UniswapV2Router02。 (步驟 1)

UniswapV2Router02 自動將 0.2139 WETH 發送到 WrapETH 合約並收到 0.2139 ETH。(步驟 2-3)

UniswapV2Router02 路由了 0.2139 ETH,受害者收到了 0.2139 WETH。(步驟 4)

攻擊者搶先交易後,Uniswap V2 池中「MONG 兌 WETH」的價格發生了偏移。受害者在 Uniswap V2(橙色)中「MONG 兌 WETH」的價格變爲 1:1,356,752,936,244.01,導致受害者獲得的 WETH 比應得的少。(步驟 3-4)

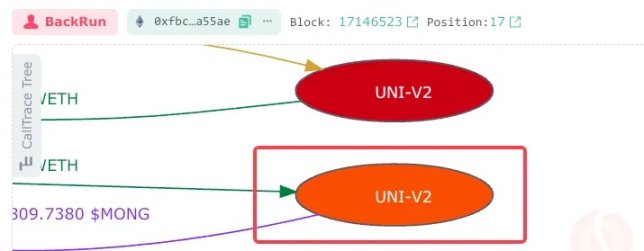

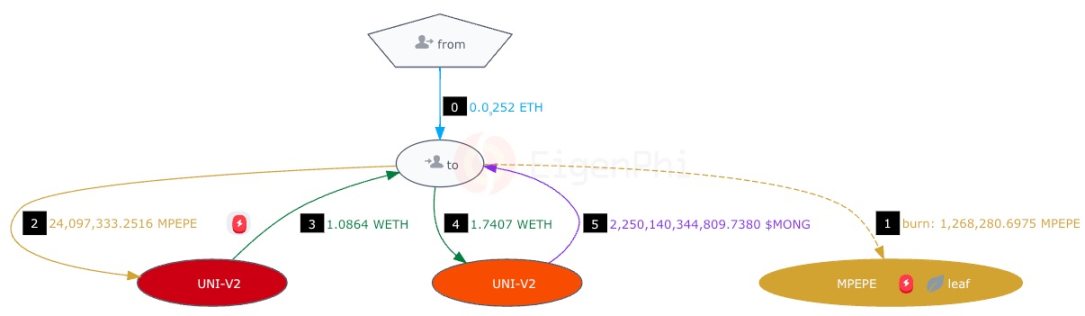

BackRun Transaction

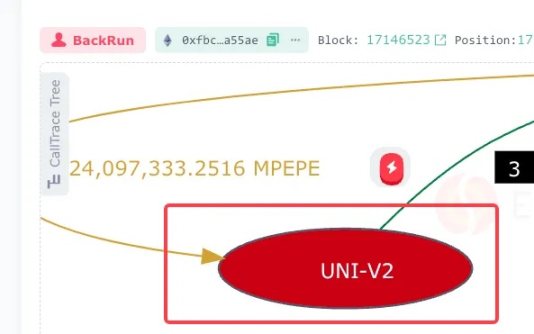

交易哈希: 0xfbc01671de8ee2695b6f2d2a7e4dae9580ed30f7b3fdf064fab573da0e9a55ae

Jared 發送了 0.000000000252 ETH 再次激活他的三明治 MEV 機器人。(步驟 0)

代幣合約 / 發行人銷毀了 1,268,280.6975 MPEPE 作爲費用。(步驟 1)

然後,三明治機器人?以 1:22,180,358.871977 的比例在 Uniswap V2(紅色)中用 24,097,333.2516 MPEPE 換取了 1.0864 WETH。(步驟 2-3)

之後,三明治機器人?以 1:1,292,646,668,607.8054 的比例在 Uniswap V2(橙色)中用 1.7407 WETH 兌換了 2,250,140,344,809.7380 MONG。( 步驟 4-5)

綜上所述,攻擊者?一共賺取了 0.03 WETH 和 184,890,092.53 MONG。所有交易的總收入爲 49.59 美元,減去 44.35 美元的 Gas 費,攻擊者總共賺了 5.24 美元。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

標題:3個月狂攬4000多萬 “夾子王”Jaredfromsubway.eth是如何做到的?

地址:https://www.sgitmedia.com/article/100.html

相關閱讀:

- 香港穩定幣最新法案 創新催化劑還是監管枷鎖? 2024-12-23

- Ethena 對 DeFi 來說是系統性風險還是救世主? 2024-12-23

- Outlier:以太坊六大L2激勵效果研究 爲何新L2空投後留不住用戶 2024-12-23

- 韓國加密貨幣之王的稅務困局:Do Kwon被追繳千億稅款始末 2024-12-23

- 歷史新高?貝萊德BTC ETF流出7300萬美元 2024-12-23

- 2025年有哪些值得期待的加密股票? 2024-12-23

- 特朗普任命前大學橄欖球運動員Bo Hines爲加密貨幣委員會主席 2024-12-23

- 金色百科 | 什么是壓縮NFT? 如何鑄造 cNFT? 2024-12-23